本文来自微信公众号“GoUpSec”。

2025年,网络安全的旧时代即将终结。标志性事件有两个:一个叫XBOW的AI,在90天内登顶全球顶级黑客平台HackerOne美国区榜首,将数千名人类甩在身后;几乎同时,在DARPA的人工智能网络挑战赛上,AI系统们联手在几小时内挖出54个全新漏洞。网络安全不再是“猫鼠游戏”,而是机器速度的军备竞赛。

我们正逼近一个“网络安全的进化奇点”——AI攻击的节奏快到超越人类的理解和控制,整个数字世界的免疫系统面临重塑。

AI黑客军团已至,攻击“平台化”

如今的AI攻击,已经从理论走入战场。一个模块化的AI原生攻击技术“栈”正在形成。

底层的“发现代理”负责生产弹药。XBOW能在28分钟内完成人类专家40小时的工作,效率提升85倍。谷歌的AI“Big Sleep”则更为超前,它成功预测并阻止了一次针对SQLite漏洞的在野攻击,实现了从“事后发现”到“事前预警”的跨越。

上层的“编排框架”则负责自动开火。像HexStrike-AI这样的工具,能让GPT、Claude等大模型指挥超过150种黑客工具。攻击者只需下达“攻击NetScaler”这样的模糊指令,AI就能在10分钟内完成从扫描、利用到部署后门的完整攻击链。而来自中国的Villager工具,在Python官网上被下载近11000次,它将强大的Kali Linux工具集与AI模型结合,被分析师称为“AI时代的Cobalt Strike”,极大地降低了高级攻击的技术门槛。

这些工具已被用于实战。俄罗斯APT28组织的恶意软件LameHug,被发现集成了大语言模型,可在攻击中实时生成指令,动态调整战术。而AI公司Anthropic自己也披露,有犯罪团伙利用其Claude模型,对政府、医疗等17个组织发动了几乎完全自动化的勒索攻击——从数据筛选、定价到撰写勒索信,全程由AI决策17。

奇点逼近:“负日漏洞”与失效的经济学

AI正在将漏洞的生命周期从过去的数月压缩至分钟级。传统的“披露-修复”模式已经失效。当AI攻击者以毫秒为单位行动时,人类防御者还在以天为单位开会、审批、部署补丁。

我们正在进入一个“负日漏洞”时代:系统在漏洞被理论上发现的第一天(Day Zero)之前,就可能已被AI攻陷。这使得整个围绕漏洞编号和补丁管理的行业流程都显得被动而滞后。

更致命的是,网络安全的经济模型正在被打破。DARPA竞赛显示,AI完成一项漏洞任务的成本仅为152美元,而强大的攻击工具可以免费获取。攻击成本的急剧下降和攻击效率的指数级提升,正在让传统依赖人力和高昂设备投入的防御模式变得难以为继。

网络安全进化的四个阶段

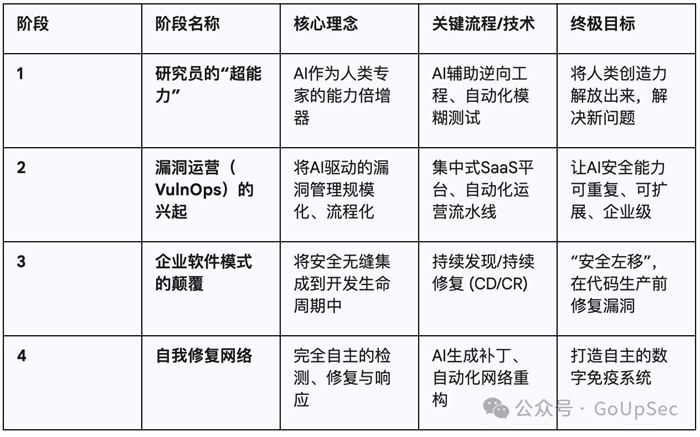

面对生存危机,防御方必须以AI对抗AI。这条进化之路分为四个阶段:

首先是AI赋能个体,AI成为安全研究员的“超级外骨骼”,将他们从重复劳动中解放,专注于创造性工作。

其次是漏洞运营(VulnOps)的兴起,借鉴DevOps的经验,将AI安全能力流程化、工业化,实现规模化管理。

接着是颠覆性的持续发现/持续修复(CD/CR)模式。它将AI漏洞扫描无缝嵌入软件开发流水线,实现“安全左移”的终极形态,在代码进入生产环境前就完成修复。

最终的愿景,是构建自我修复网络,一个像生物免疫系统一样运作的数字网络。在这个网络中,AI代理持续监控所有运行的软件,一旦发现漏洞,便能自主生成、测试并部署补丁,无需任何人类干预。

结论:“数字免疫系统”的军备竞赛

自主AI黑客的时代已经到来,它正在打破攻防平衡。未来的生存之道,不在于构筑更高的城墙,而在于打造更智能的数字免疫系统。对于企业决策者而言,必须立刻投资于VulnOps和CD/CR,未来的核心指标将是“实现自主修复的平均时间”。对于开发者,“稍后修复”已是空话,编写“可被AI修复”的代码将成为新的职责。

未来的网络安全战争,将不再是人类对抗机器,而是我们的AI,对抗他们的AI。竞赛已经开始。