2021年10月4日美国国土安全部(DHS)与商务部国家标准与技术研究所(NIST)合作发布了一份路线图,以帮助组织保护其数据和系统并降低与量子计算技术进步相关的风险。

后量子密码学路线图

虽然量子计算承诺在计算方面提供前所未有的速度和能力,但它也带来了新的风险。随着这项技术在未来十年的进步,预计会破解一些广泛用于保护客户数据、完成业务交易和安全通信的加密方法。DHS的新指南将通过识别、优先排序和保护潜在易受攻击的数据、算法、协议和系统,帮助组织为向后量子密码学的过渡做好准备。

3月,Mayorkas部长概述了他对网络安全弹性的愿景,并将向后量子加密的过渡确定为优先事项。国土安全部还发布了内部政策指导,以推动该部门自己的准备工作,并正在进行宏观层面的分析,以告知政府的行动并确保平稳和公平的过渡。

国土安全部方法

规划DHS向后量子密码学的过渡

这项工作的重点是制定和实施有关DHS及其组件内向后量子密码学过渡的部门指南。当NIST遵循量子路线图时,该指南指导该部门准备过渡到新的后量子密码标准。该指南将生成所有DHS加密系统和数据类型的清单,更广泛地了解整个企业的风险,以及向后量子加密过渡的计划。

与NIST合作开发帮助组织管理过渡的工具

NIST和DHS通过合作和创新伙伴关系密切合作,制作有用的材料,以提高意识并为联邦、州、地方、部落和领土合作伙伴以及关键基础设施所有者和运营商以及私营部门的其他人提供指导.这些工具与有针对性的外展活动相结合,将帮助我们的合作伙伴了解如何解决问题以及为什么现在采取行动很重要,并将有助于确保在可用时顺利过渡到新标准。解决问题的通用方法将提高效率并与我们的合作伙伴建立密切和持续的关系。

基于风险和需求的国家关键职能评估

DHS的网络安全和基础设施安全局(CISA)正在对优先国家关键功能进行宏观层面的评估,以确定后量子加密过渡工作正在进行的位置、最大的风险所在以及国家关键功能的哪些部门可能需要联邦支持.

作为马约卡斯部长3月31日宣布的计划的一部分,这些努力共同反映了为向后量子密码学过渡做准备、应对威胁的具体行动以及与私营部门共享信息的优先顺序。

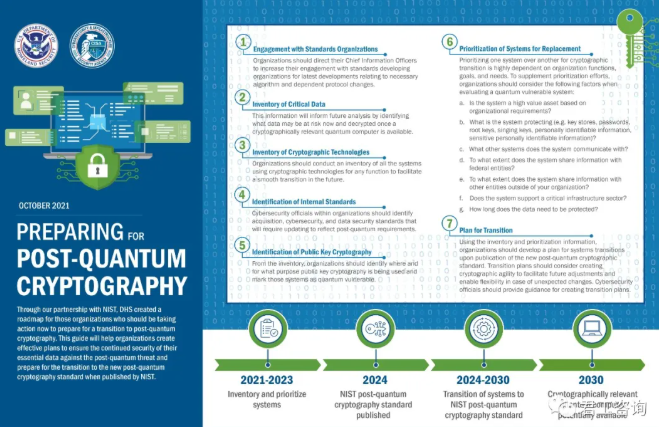

路线图

DHS与NIST合作创建了一份指南,为相关利益相关者提供具体且可实现的步骤,他们现在可以采取这些步骤,让他们的组织为过渡到后量子密码学做好准备。随着NIST创建新的后量子加密标准的过程正在进行中,组织应考虑清点其当前的加密系统、受保护的数据,并优先考虑要转换的系统。一旦可用,早期准备将确保向新的后量子密码标准平稳有效地过渡。

组织应指示其首席信息官增加与标准制定组织的接触,以获取与必要算法和相关协议更改相关的最新发展。

组织应清点必须在较长时间内保护的最敏感和最关键的数据集。该信息将通过识别现在可能面临风险的数据并在加密相关的量子计算机可用后解密来为未来的分析提供信息。

组织应该对所有使用加密技术的系统进行任何功能的清点,以促进未来的平稳过渡。

组织内的网络安全官员应确定需要更新以反映后量子需求的采购、网络安全和数据安全标准。

从清单中,组织应该确定使用公钥加密的地点和目的,并将这些系统标记为量子易受攻击的系统。

将一个系统优先于另一个系统进行加密转换高度依赖于组织功能、目标和需求。为了补充优先排序工作,组织在评估量子易受攻击的系统时应考虑以下因素:

该系统是基于组织要求的高价值资产吗?

系统保护什么(例如密钥库、密码、根密钥、签名密钥、个人身份信息、敏感的个人身份信息)?

系统与哪些其他系统通信?

该系统在多大程度上与联邦实体共享信息?

系统在多大程度上与组织外的其他实体共享信息?

该系统是否支持关键的基础设施部门?

数据需要保护多久?

使用清单和优先级信息,组织应在新的后量子密码标准发布后制定系统转换计划。网络安全官员应为制定过渡计划提供指导。

合作伙伴

DHS很荣幸与NIST合作,为自己和我们的合作伙伴向后量子密码学过渡做好准备。DHS和NIST正在共同运用他们的综合政策和技术专长,对相关利益相关者进行外展活动。本次外展活动围绕共同制定的路线图展开,以帮助准备过渡到后量子密码学指南。作为美国政府在建立新的后量子密码学标准方面的领导者,NIST所做的工作非常关键,走在密码学的前沿。NIST拥有丰富的资源,可以帮助为路线图提供更多的技术背景。

量子背景

量子信息科学(QIS)是一个跨学科领域,研究量子物理特性对信息科学的影响。与经典计算机相比,这些属性可以显着提高计算能力和速度,提供精确的测量;增强传感能力;并提高定位、导航和授时服务的准确性。其中,计算能力的提高是最紧迫的问题,因为它威胁到非对称密码学的安全性。具有足够规模和复杂性的量子计算机将能够执行Shor算法,这是一种经过验证的算法,可以破解传统计算机需要数十亿年计算时间才能完成的基于分解的加密。这一进步将所有运行公钥或非对称加密的系统置于危险之中。

非对称密码学,或使用公私密钥的密码学,将通过量子计算解密,并在整个部门无处不在;其余的联邦政府、州、地方、部落和领地政府(SLTT)以及美国的关键基础设施。非对称加密的示例包括Rivest-Shamir-Adleman(RSA)、椭圆曲线加密(ECC)和Diffie-Hellman。这些加密方法用于会影响.gov域安全性的互联网协议。美国国家标准与技术研究院(NIST)正在努力建立一个新的后量子密码学标准,预计完成日期在2024年的某个时候。由于全球互联和已建立的协议,用新的后量子标准取代当前的密码标准带来了重大的技术挑战。尽管购买当今市场上可用的后量子加密解决方案可能会被证明是降低量子计算风险的一种诱人方法,但这样做可能会在2024年以高昂的成本向NIST批准的标准进行更具挑战性的过渡。在新标准获得NIST批准之前,国土安全部将优先为后量子密码学的挑战做好准备,而无需购买或实施任何工具或解决方案。这样做可能会在2024年以巨大的成本向NIST批准的标准过渡。在新标准获得NIST批准之前,国土安全部将优先为后量子密码学的挑战做好准备,而无需购买或实施任何工具或解决方案。这样做可能会在2024年以巨大的成本向NIST批准的标准过渡。在新标准获得NIST批准之前,国土安全部将优先为后量子密码学的挑战做好准备,而无需购买或实施任何工具或解决方案。

当前和未来的信息交换受到未来量子计算机破解非对称密码的能力的威胁。RSA和Diffie-Hellman是.gov空间中使用的非对称密码学的例子,它们将在后量子计算环境中被破解。该路线图代表了NIST和DHS在早期行动中的联合立场,为后量子加密过渡做准备,而不会造成不必要的延迟或资源支出。

通过开发新的加密密钥分发、高级传感器、量子定位、导航和计时以及其他任务增强机会,QIS将在未来跨多个任务空间继续对国防部产生影响。最近期的威胁是非对称密码学,该部门必须为此做好准备。