本文来自微信公众号“网络研究院”。

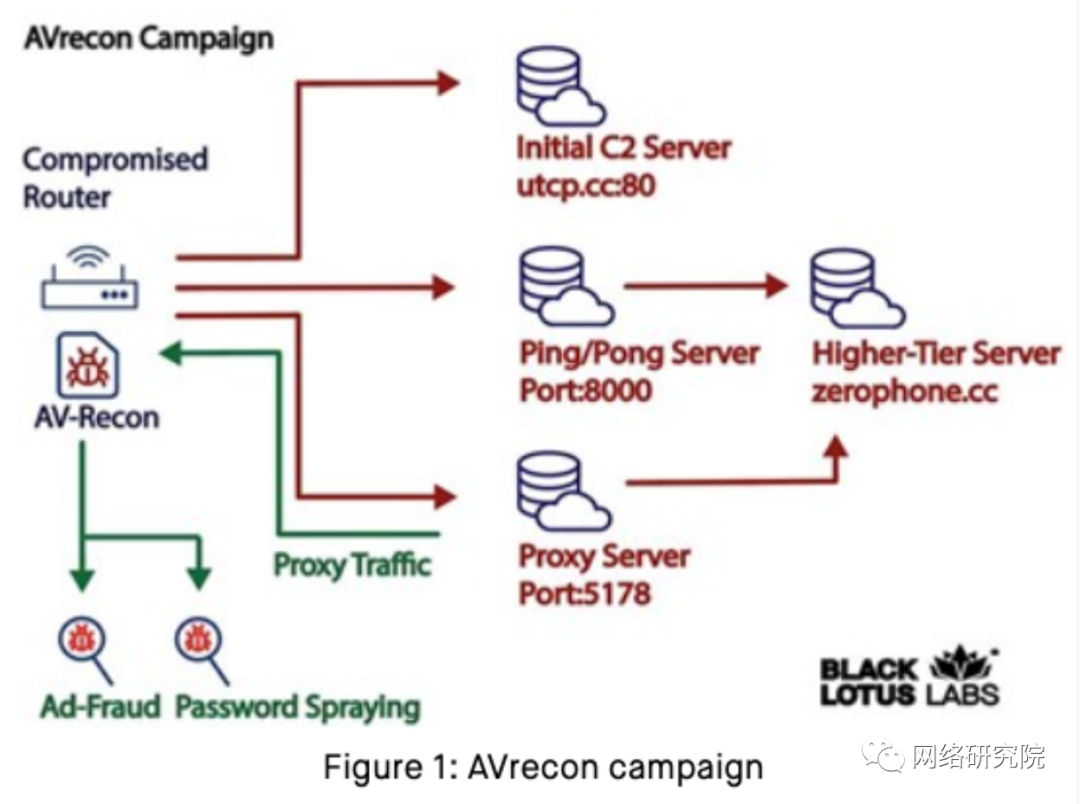

研究人员本月发现了一种名为AVrecon的基于Linux的远程访问木马,已有两年历史,该木马将互联网路由器奴役为僵尸网络,欺骗在线广告商并执行密码喷射攻击。

现在,新的发现表明AVrecon是一项名为SocksEscort的服务背后的恶意软件引擎,该服务已有12年历史,该服务向网络犯罪分子出租被黑客入侵的住宅和小型企业设备,以隐藏其在线真实位置。

Lumen的黑莲花实验室

在7月12日发布的一份报告中,Lumen黑莲花实验室的研究人员称AVrecon僵尸网络是“近代史上最大的针对小型办公室/家庭办公室(SOHO)路由器的僵尸网络之一”,并且是一种很大程度上躲避公众关注的犯罪机器。自2021年中期首次被发现以来就受到关注。

该恶意软件已被用来创建住宅代理服务,以掩盖密码喷洒、网络流量代理和广告欺诈等恶意活动。

基于恶意软件的匿名网络是针对在线零售商、互联网服务提供商(ISP)、社交网络、电子邮件提供商和金融机构的不需要的恶意网络流量的主要来源。其中许多“代理”网络主要面向网络犯罪分子,他们试图通过受感染的PC、路由器或移动设备路由流量来匿名化其流量。

代理服务可以合法的方式用于多种商业目的,例如价格比较或销售情报,但它们被大量滥用于隐藏网络犯罪活动,因为它们使得追踪恶意流量的原始来源变得困难。代理服务还可以让用户看似从世界上几乎任何地方上网,如果您是试图冒充特定地点某人的网络犯罪分子,这将非常有用。

跟踪代理服务的初创公司Spur.us称,标记为AVrecon僵尸网络的“命令和控制”(C2)服务器的互联网地址Lumen都与一个名为SocksEscort的长期运行的代理服务相关联。

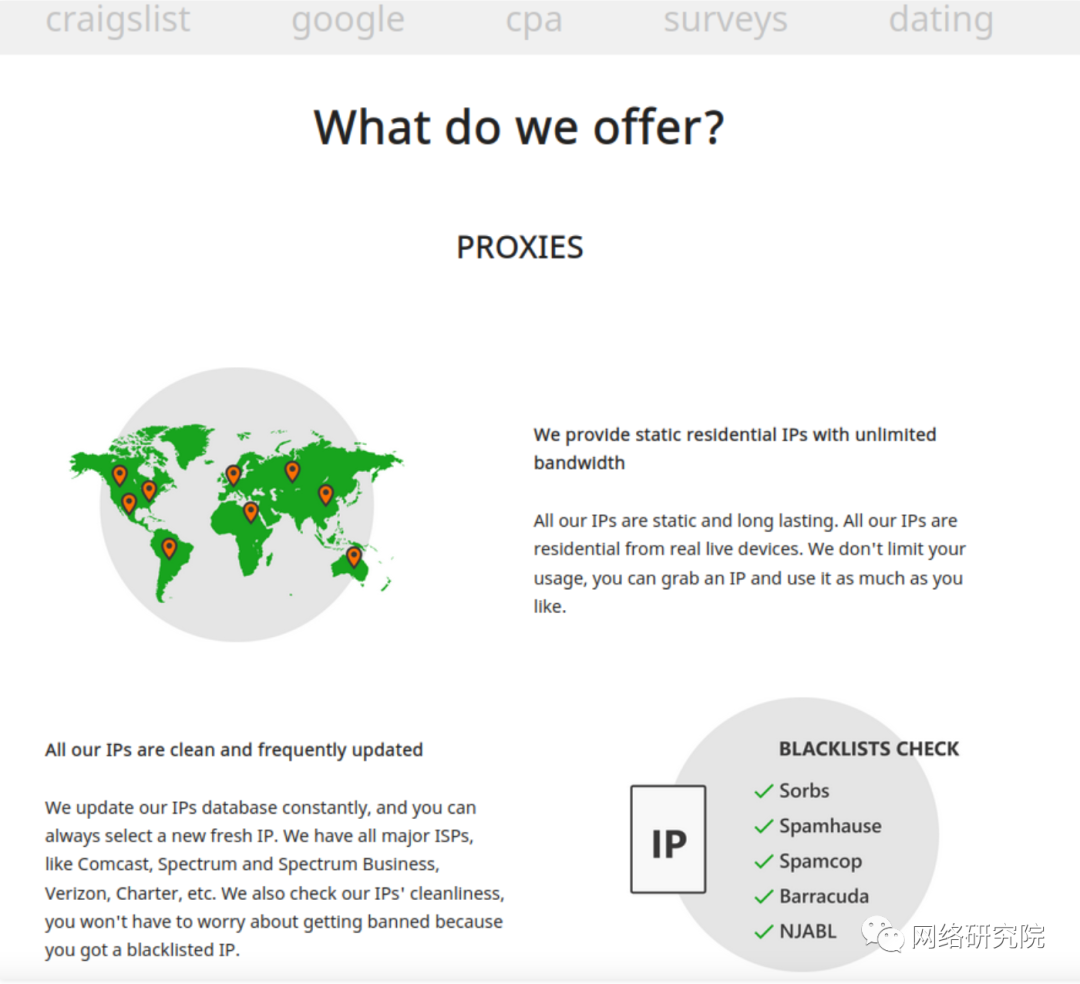

SocksEscort.com是所谓的“SOCKS代理”服务。SOCKS(或SOCKS5)协议允许Internet用户通过代理服务器引导其Web流量,然后代理服务器将信息传递到预期目的地。

从网站的角度来看,代理网络客户的流量似乎源自与住宅ISP客户关联的租用/感染恶意软件的PC,而不是来自代理服务客户。

SocksEscort主页表示,其服务非常适合参与自动化在线活动的人们,这些活动通常会导致IP地址被封锁或禁止,例如Craigslist和约会诈骗、搜索引擎结果操纵和在线调查。

Spur将SocksEscort作为基于恶意软件的代理产品进行跟踪,这意味着为SocksEscort客户进行流量代理的机器已感染恶意软件,将其转变为流量中继。通常,这些用户不知道他们的系统已受到损害。

SocksEscort代理服务要求客户安装基于Windows的应用程序,才能访问全球超过10000台被黑客攻击的设备。

Spur联合创始人称:我们创建了一个指纹来识别SocksEscort代理的回调基础设施。通过网络遥测,我们能够确认我们看到受害者在各个端口上与其进行回话。

AVrecon是为SocksEscort提供代理的恶意软件。

当Lumen发布他们的报告和IOC(妥协指标)时,我们询问了我们的系统,以确定代理服务回调基础设施与他们的IOC是否重叠,他们识别的第二阶段C2与我们为SocksEscort标记的IP相同。

AVrecon的目的似乎是在不影响最终用户的情况下窃取带宽,以创建住宅代理服务来帮助洗钱恶意活动,并避免吸引来自Tor隐藏服务或商用VPN的同等程度的关注服务。

此类网络犯罪活动威胁可能会逃避检测,因为它比加密货币矿工更不可能被所有者注意到,而且不太可能像互联网范围内的暴力破解和基于DDoS的僵尸网络那样产生大量滥用投诉。

2022年7月,为客户和受害者保留带宽是SocksEscort的首要关注点,当时世界上最大的已知恶意软件代理网络911S5在此处的报道曝光几天后遭到黑客攻击并崩溃。

911终止后,SocksEscort关闭了注册几个月,以防止新用户涌入,淹没该服务。

C2数据与Spur自2022年9月以来在SocksEscort中看到的数据相符。

7月13日,即Lumen发布有关AVrecon的研究并开始阻止流向恶意软件控制服务器的任何流量的第二天,负责维护僵尸网络的人员迅速做出反应,将受感染的系统转移到新的命令和控制基础设施。

他们显然做出了反应,并试图保持对僵尸网络组件的控制,可能,他们希望保持收入来源。

令人沮丧的是,Lumen无法确定SOHO设备是如何感染AVrecon的。

一些可能的感染途径包括利用路由器上的弱或默认管理凭据,以及具有已知可利用安全漏洞的过时、不安全的固件

谁是Socksescort的幕后黑手?

去年曾短暂访问过SocksEscort,并承诺对其所有者的历史和可能的身份进行后续调查。对俄罗斯网络犯罪论坛上有关该服务的最早帖子的审查表明,这个已有12年历史的恶意软件代理网络与一家摩尔多瓦公司有关,该公司也在Apple Store和其他地方提供VPN软件。

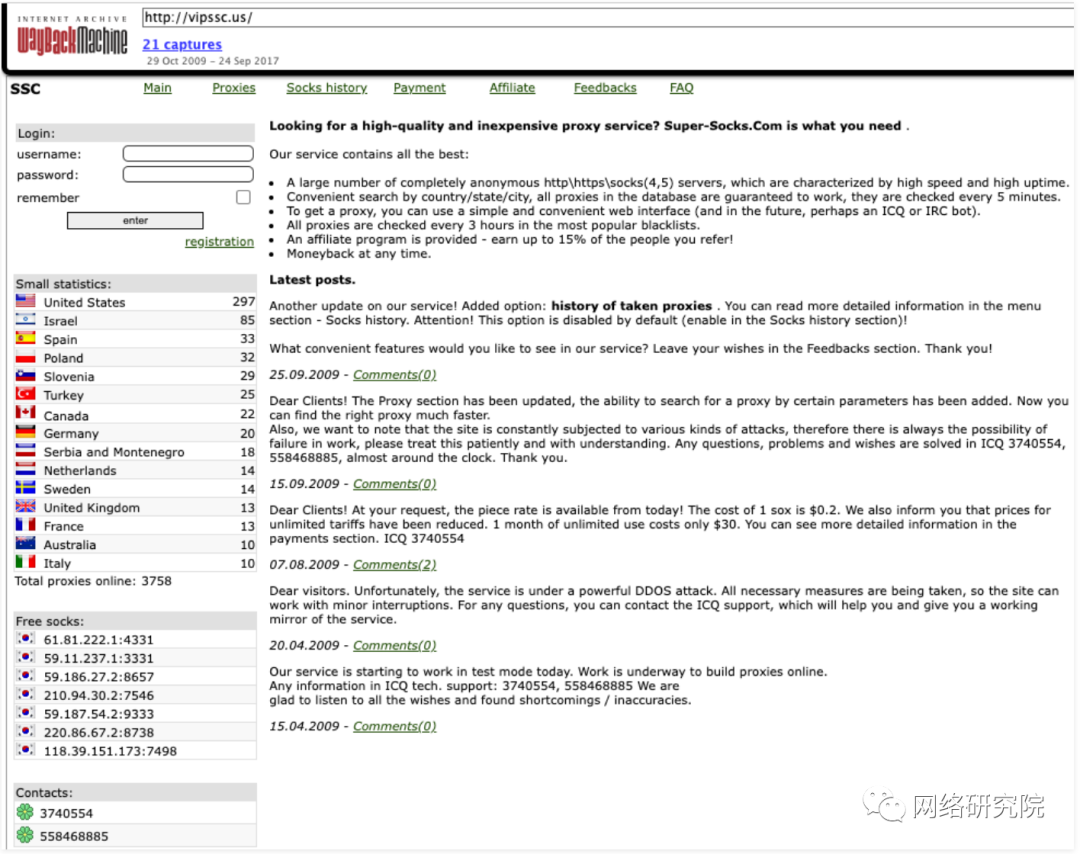

SocksEscort于2009年成立,当时名为“super-socks.com”,这是一项俄语服务,出售对数千台受感染PC的访问权限,这些PC可用于代理流量。

在多个网络犯罪论坛上注册并开始推广代理服务。有人选择昵称SSC和super-socks以及电子邮件地址michvatt gmail.com。

根据DomainTools.com的说法,明显相关的电子邮件地址“michdomain gmail.com”被用来注册SocksEscort.com、super-socks.com和其他一些与代理相关的域,包括ip-score.com、segate.org seproxysoft.com和vipssc.us。

super-socks.com和vipssc.us的缓存版本显示这些网站出售相同的代理服务,并且都在其主页顶部显着位置显示字母“SSC”。

据网络情报公司Intel 471称,网络犯罪论坛上注册的第一个“SSC”身份于2009年在俄语黑客社区Antichat中注册,SSC使用电子邮件地址adriman gmail.com注册。

SSC请求其他论坛成员帮助测试他们声称属于他们的网站的安全性:myiptest.com,该网站承诺告诉访问者他们的代理地址是否包含在任何安全或反垃圾邮件阻止列表中。

myiptest.com于2008年由来自摩尔多瓦基希讷乌的Adrian Crismar注册。Myiptest.com不再响应,但来自Archive.org的缓存副本显示,在大约四年的时间里,它在其HTML源代码中包含了US-2665744的Google Analytics代码,该代码也出现在十几个网站上其他网站。

大多数曾经带有Google跟踪代码的网站已不再在线,但几乎所有网站都以类似于myiptest.com的服务为中心,例如abuseipdb.com、bestiptest.com、checkdnslbl.com、dnsbltools.com和dnsblmonitor.com。

这些服务均旨在帮助访问者快速确定他们访问该网站的Internet地址是否被任何安全公司列为垃圾邮件、恶意或网络钓鱼地址。换句话说,这些服务的设计目的是让代理服务用户可以轻松判断他们租用的互联网地址是否仍然可以安全地用于网络欺诈。

另一个Google Analytics代码为US-2665744的域是sscompany.net。该网站的一份存档副本称,SSC代表“服务器支持公司”,该公司宣传技术支持和服务器管理的外包解决方案。该公司位于摩尔多瓦基希讷乌,所有者为Adrian Crismaru。

被黑客攻击的Antichat论坛的泄露副本表明,SSC身份与使用IP地址71.229.207.214在论坛上注册的adriman gmail.com相关联。同一个IP还被用来注册昵称“Deem3n®”,这是2005年至2009年间Antichat上的一位多产发帖者,担任该论坛的版主。

网站管理员论坛Searchengines.guru上有一位Deem3n®用户,其帖子中的签名称他们运营着一个名为sysadmin.md的摩尔多瓦程序员流行社区,并且他们是sscompany.net的系统管理员。

同样的Google Analytics代码现在也出现在wiremo.co和名为HideIPVPN.com的VPN提供商的主页上。

Wiremo销售软件和服务,帮助网站所有者更好地管理客户评论。Wiremo的“联系我们”页面列出了位于特拉华州威尔明顿的“Server Management LLC”作为母公司。特拉华州国务卿的记录显示克里斯马鲁是该公司的首席执行官。

Server Management LLC目前在Apple App Store中列为名为HideIPVPN的“免费”VPN应用程序的所有者。Crismaru的LinkedIn页面上的联系信息显示,他的公司网站包括myiptest.com、sscompany.net和hideipvpn.com。

保护移动设备传输安全的最佳方式是VPN,Apple Store上的HideIPVPN描述如此。现在,我们为您提供了一种更简单的方式来连接我们的VPN服务器。我们将隐藏您的IP地址,加密您的所有流量,保护您的所有敏感信息(密码、邮件信用卡详细信息等),防止公共网络上的黑客攻击。

当被问及该公司与SocksEscort的明显联系时,Wiremo回答说:我们不控制该域名,我们团队中的任何人都没有连接到该域名。