随着国家大数据战略的实施,数字经济时代加速发展,数据作为一种关键的生产要素已经渗透到了每一个领域当中。如何更好的专业化处理数据并实现数据的增值成为了未来企业竞争的重点。

数据的价值在于多源数据的融合共享,只有不同源数据更好的开放、流通、共享,才能更好的实现数据的“增值”,但是现阶段大部分数据都独立保存于各个政府部门、企业,这些数据互不共享,形成了一个个数据孤岛。

再加上全球互联网信息技术的快速发展,数据的频繁跨境、跨系统、跨生态交互已成为常态,随之而来的数据泄露、隐私侵犯、隐私追踪溯源难等问题也越来越严重。

虽然区块链、人工智能、云计算等技术逐步成熟,数据的采集、存储、处理等问题都得到了很好的解决,但数据安全开放共享却至今都未出现一套成熟的解决方案,在数字经济发展过程中,互联网、教育、医药、能源等领域侵犯用户隐私、大数据杀熟等问题层出不穷。

那么如何才能在数据隐私安全和数据开放共享之间找到合适的解决方法与平衡点呢?

其中一个答案是:隐私计算。

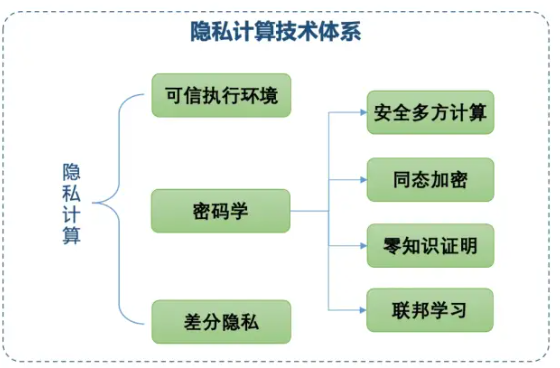

图片

隐私计算(Privacy compute)是指在保护数据本身不对外泄露的前提下实现数据分析计算的技术集合,是面向隐私信息全生命周期保护的计算理论和方法,是隐私信息的所有权、管理权和使用权分离时隐私度量、隐私泄漏代价、隐私保护与隐私分析复杂性的可计算模型与公理化系统。

隐私计算良好解决了数据在计算环节隐私性问题,为区块链、人工智能、云计算等技术的大数据应用提供了隐私性和数权归属的基础。

简而言之,数据平台可以使用隐私计算技术对多源数据进行安全共享,使数据可用而不可见。这样既可以对数据的隐私性进行保护,又可以安全共享给其他使用方,从而产生更大价值。

隐私计算

隐私计算最常使用的技术有安全多方计算技术(Secure Multi-Party Computation,MPC)和可信执行环境(Trusted Execution Environment,TEE)两种。下文着重对MPC技术进行介绍,TEE将在下篇文章为大家分析。

安全多方计算可以在没有可信第三方的情况下,安全地计算一个约定函数。这项技术能够在不泄露数据的情况下,对多方数据进行联合计算并得到计算结果,最终实现数据的所有权和数据使用权的分离,被认为是解决企业数据协同计算过程中的数据安全和隐私保护问题的方案之一。

1982年,姚期智院士提出了一个“姚氏百万富翁”问题:两个富翁想知道谁的财产更多,但是他们都不想公布自己到底有多少财产,如何在不借助可信第三方的情况下,证明谁更有钱。在这个经典问题之下,诞生了安全多方计算这一技术。

目前,安全多方计算技术的实现方案主要包括同态加密(Homomorphic Encryption,HE)、不经意传输(Oblivious Transfer,OT)、混淆电路(Garbled Circuit,GC)、秘密共享(Secret Sharing,SS)等。

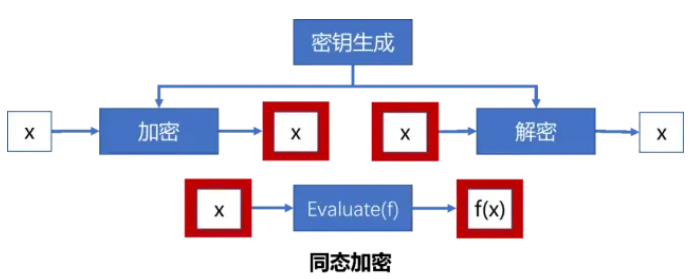

同态加密

上图为同态加密结构图,同态加密是基于数学难题的计算复杂性理论的密码学技术。同态加密可以直接对加密数据进行处理,对密文的计算结果与直接对明文进行计算的结果一致,由于这个良好的性质,可以委托第三方对数据进行处理而不泄露信息。

按照支持密文运算的种类和次数,可以分为部分同态加密(Partially Homomorphic Encryption)、类同态加密(Somewhat Homomorphic Encryption)和完全同态加密(Fully Homomorphic Encryption)。

全同态加密是指同时满足加同态和乘同态性质,可以对密文进行任意形式的计算,例如进行任意多次加和乘运算的加密函数。

用数学公式来表达:

Dec(f(En(m1),En(m2),…,En(mk)))=f(m1,m2,…,mk)

或写成:

f(En(m1),En(m2),…,En(mk))=En(f(m1,m2,…,mk))

其中En是加密运算,Dec是解密运算。如果f是任意函数,称为全同态加密。

全同态计算开销极大,实际应用较少。

部分同态加密只支持同态加法运算和数乘运算,但部分同态加密开销较小,容易实现,在实际中应用较多。

目前,同态加密算法已经在区块链+数据隐私计算的场景实现了初步落地应用。

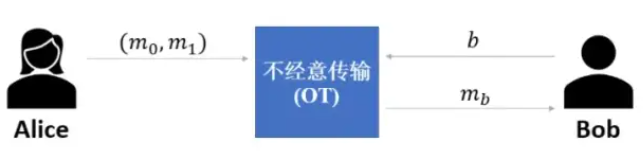

不经意传输(OT)

不经意传输(Oblivious Transfer,OT)是一种密码学协议,被广泛应用于多方安全计算等领域。

OT允许通信双方使用一种选择模糊化的方式传送消息,使得服务的接收方以不经意的方式得到服务发送方输入的某些消息,这样就可以保护接收方的隐私不被发送方所知。

以较为实用的2选1不经意传输方案(1-out-of-2 Oblivious Transfer)为例,Alice发两条信息(m1,m2)给Bob,Bob提供一个输入,并根据输入获得输出信息,在协议结束后,B得到了自己想要的那条信息,而Alice并不知道Bob最终得到的是哪条信息。Bob除了得到的那条信息,对其他信息也一无所知。

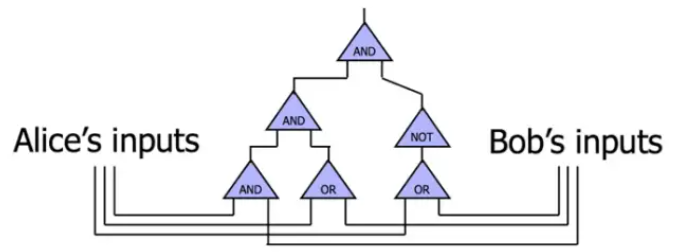

所有可计算问题都可以转换为不同的电路,例如加法电路,比较电路,乘法电路等。而电路是由一个个门(gate)组成,例如与门,非门,或门,与非门等。

混淆电路

混淆电路通过将计算任务转化为布尔电路,并对真值表进行加密打乱等混淆操作以保护输入隐私。

如上图所示,Alice和Bob要进行多方计算,首先需要构建一个由与门,或门,非门组成的布尔逻辑电路,每个门都包括输入线,输出线,再通过不经意传输等技术来掩盖信息,最后在不泄露隐私的前提下计算出结果。

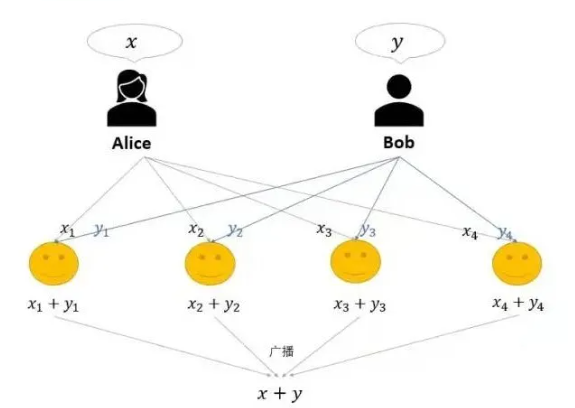

秘密共享

秘密共享是在一组参与者中共享秘密的技术,它主要用于保护重要信息,防止信息被丢失、被破坏、被篡改。简单来说,秘密共享将秘密以适当的方式拆分,拆分后的每一个模块由不同的参与者管理,单个参与者无法恢复秘密信息,只有若干个参与者一同协作才能恢复秘密消息。

在秘密共享中,当某些秘密模块丢失或损坏时,参与者利用其它的秘密模块仍能够获得秘密,提高了系统的可靠性。

总结

目前,安全多方计算已经在不同行业初步应用,例如银行风控、联合营销,但是受限于效率、性能等问题,该技术依然面临挑战,对海量数据共享场景的支撑能力还有待提升。不过随着未来技术优化、软硬件设计创新、国家政策支持,安全多方计算应用的场景将会更加丰富。