当前5G技术迅速发展,应用潜力巨大。海泰方圆近年来一直关注5G中密码技术应用研究。5G技术有三种应用场景:增强移动宽带(eMBB)、海量机器类通信(mMTC)和超可靠低时延通信(uRLLC)。eMBB聚焦超大带宽需求业务,如超高清视频。mMTC主要针对连接密集的应用场景,如智能家居、智慧城市。uRLLC主要针对高可靠性时间敏感业务,如车联网。5G在不同的应用场景具有不同的安全需求。

5G应用场景安全需求

针对eMBB特点,eMBB终端的安全产品需要具备高性能密码运算能力,同时还要具备较低的功耗。具备异构接入的统一认证能力,除了端端加密功能外,还需要提供数据完整性保护以及5G网络实体身份认证的真实性保护。

mMTC终端的安全需求,概括地说是密码技术应用的轻量化,包括密码算法、密码协议、密码产品和密码服务的轻量化。轻量级密码具有实现面积小、能量消耗低等优势,适用于mMTC应用场景。

针对uRLLC超高可靠和超低时延的业务特点,需要高效的密码算法。在密码算法体系中,由序列密码和分组密码组成的对称密码运算速度大大优于公钥密码,而序列密码运算速度一般优于分组密码。为了满足uRLLC场景超低时延的安全需求,采用序列密码算法时可独立于明文数据或密文数据预先生成密钥流,降低数据加密和解密所造成的时延。而对于分组密码算法,由于存在不同的加密模式,可采用加密和解密均可并行计算而且还可离线预先计算的加密模式(如计数器模式),实现数据的快速加解密。

5G安全框架

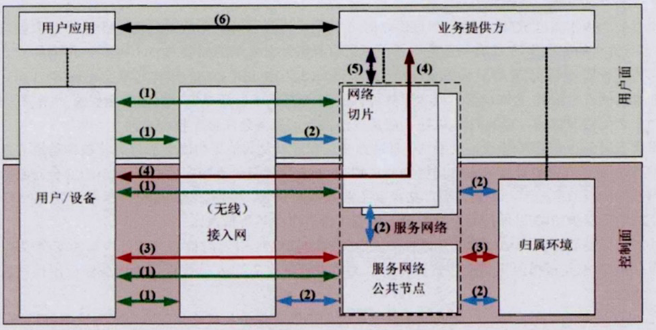

冯登国等结合IMT-2020(5G)推进组和5G PPP最新的安全白皮书给出了5G安全框架,如下图所示,该框架涉及5G中6个域的安全:(1)接入安全域,关注设备接入网络的安全性;(2)网络安全域,关注接入网内部、核心网内部以及网络之间信令和数据传输的安全性;(3)用户安全域,关注设备与身份标识模块之间的双向认证安全;(4)应用安全域,主要关注用户设备上的应用与服务提供方之间通信的安全性;(5)可信安全域,关注用户、移动网络运营商和基础设施提供商之间的信任问题;(6)安全管理域,关注密钥管理和安全编排等安全要求。

5G安全框架

5G中密码技术应用

密码技术是网络安全的核心技术和基础支撑,也是5G安全的关键技术。虽然传统密码技术如PKI技术也能在5G某些场景中得到应用,但是在一些情况下,如智能电网的特殊场景中,这些传统密码技术的应用将会显得捉襟见肘。零知识证明、区块链、无证书密码、同态加密、属性加密、聚合签密等新兴密码技术将在5G中数据和隐私保护、安全认证等方面得到应用。

基于零知识证明的认证技术可以在身份认证的同时不暴露自己的秘密。零知识证明可嵌入到区块链技术中。5G和区块链的融合,可促进物联网安全。无证书密码CL-PKC解决了标识密码IBC中固有的密钥托管问题,同时克服了传统公钥密码中证书管理复杂的问题,该密码可应用于5G无线网络环境下基于物联网设备的安全数据采集,减轻传统PKI证书管理负担。

同态加密除了能实现基本的加密操作之外,还能实现密文间的计算功能,即先计算后解密可等价于先解密后计算。同态加密在分布式计算环境下的密文数据计算方面具有比较广泛的应用,比如安全多方计算、基于5G的安全智能电网等。属性加密将属性或访问控制策略嵌入到密文或密钥中,通过属性加密的数据,仅当数据使用者满足属性或访问控制策略时才能正确解密密文,属性加密可应用在云存储安全中。签密能够在合理的逻辑步骤内同时实现对消息的签名和加密,聚合签密将多个终端生成的多个签密密文聚合成一个密文,在提高认证效率的同时可以实现数据机密性,聚合签密可应用在5G大规模物联网设备接入认证中。

展望

未来,5G中密码产品的发展呈现轻量化、芯片化和5G融合化的典型趋势,同时不断吸收新兴密码技术的应用。5G引入NFV、SDN、网络切片、MEC等技术,其安全研究仍待加强。5G的安全技术将呈现多元化、精细化、主动化的发展趋势。在技术架构上,5G安全将实现虚拟化安全技术的广泛应用。在部署理念上,5G安全将实现从外挂式防护到内生式安全的跨越。在应用需求上,5G安全将实现差异化安全策略的灵活适配。

参考资料

[1].闫新成,毛玉欣,赵红勋.5G典型应用场景安全需求及安全防护对策.中兴通讯技术第25卷第4期2019年8月.

[2].冯登国,徐静,兰晓.5G移动通信网络安全研究.软件学报Vo1.29,No.6,June 2018.

[3].郑东,张应辉.密码技术在5G安全中的应用[J].信息安全与通信保密,2019,000(001):50-58.

[4].纪韬.5G网络中身份认证协议研究[D].西安:西安电子科技大学,2018.

[5].常志泉,谢玉娟.5G网络安全技术探究.信息安全研究第5卷第12期2019年12月.

[6].王晓东.5G网络安全技术及发展分析.名城绘2019年第9期.

[7].徐建章.5G网络安全发展趋势及创新进展.通信电源技术2020年2月第37卷第4期.

[8].许书彬,甘植旺.5G安全技术研究现状及发展趋势.无线电通信技术2020(046)002.