大多数组织的工作环境看起来与10年前完全不同,这对IT部门和安全专业人员的影响是深远的。DevSecOps是一项旨在提高数据和应用程序安全性的运动,一系列危机将加速并重塑这一运动。

首席信息官通过在组织中创建一致的安全文化为DevSecOps团队奠定了基础,但这种文化也必须扩展到应用程序开发团队。建立DevSecOps需要领导层将IT系统、应用程序和安全性作为一个统一的、相互关联的系统来考虑和运维。此外,IT领导者及其团队必须采用系统分析实践来更全面地分析性能、功能和安全性。

DevSecOps主要关注文化和过程,而不是产品和技术,但它确实为软件和服务创造了一个市场。数据表明,DevSecOps仍然是一个利基。但这是一个快速增长的项目,复合年增长率约为32%:支出主要用于自动化工具,这些工具将安全嵌入开发过程,并减少安全相关任务的开销,如威胁建模、代码审计、漏洞分析和应用程序工具。

工作环境的突然转变促进了IT交付业务应用程序、协作服务和连接方式的重大变化。这三者都对安全性有着深远的影响,DevSecOps组织也是如此。下面的DevSecOps趋势导致了这些变化。

IT走向云端

疫情后IT的两大趋势是云服务的急剧增长和企业网络的解体。一旦员工离开办公楼,数据中心也撤离了,私人基础设施的许多好处就成了障碍。

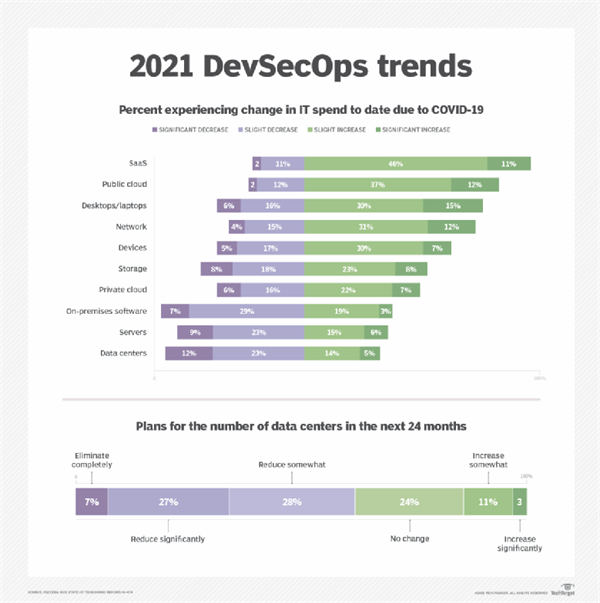

如图1所示,来自Flexera的数据显示,大多数IT组织计划显著增加(而不是削减)SaaS应用程序和云基础设施的开支。因此,人们的反应是普遍放弃私人数据中心。55%的受访IT企业表示,他们计划在两年内减少数据中心的占地面积。

这一趋势对DevSecOps乃至整个IT来说意义重大,因为一旦企业成功地将AWS、Microsoft365、Zoom、Slack和Google Meet等云服务整合到自己的环境中,很少有企业会回到员工全部回办公室工作的状态。普华永道(PwC)2021年1月的一项调查发现,大多数员工可能会有一半以上的时间远程工作。

当开发人员围绕使用容器、无服务器功能和云原生服务的微服务架构重新设计应用程序时,云服务最有价值。反过来,云原生应用程序需要DevSecOps实践来整合云开发和部署(例如,基础设施即代码)服务和可以扫描云环境的安全工具。

工作到了边缘

向分布式工作转移需要同样程度的持久性。分散在无数宽带和无线网络中的员工经常发现,内部服务器比超大型设施提供的云服务更难访问,性能也更慢,这些设施之间有大量的光纤链路和主要交换点。由于IT人员也是远程的,它在远程管理中进行内部系统和云服务维护。然而,它也破坏了为内部基础设施设计的安全协议。

同样,使用宽带和无线网络的远程员工需要新的方法来提高公司网络的可靠性和安全性,包括客户端SD-WAN和安全访问服务边缘。

DevSecOps团队既是这些新功能的管理员,也是用户。例如,DevSecOps专业人员可以将零信任网络访问和双因素身份验证构建到工具链中,以加强对源代码、CI/CD事件触发器和应用程序或云资源部署的控制。

分布式供应链带来了新的安全威胁

2020年的SolarWinds事件暴露了可以利用软件供应链中的漏洞(即SolarWinds的内部网络及其更新服务器)实现高级持久性威胁,对SolarWinds Orion监控服务器安装实施多阶段攻击。FireEye使用自己的软件发现了这一漏洞,但这是在攻击者获得了数千名客户(包括美国主要政府机构)不可知量的敏感数据之后。

由大量设备和软件供应商、微服务应用程序和云服务组成的异构IT环境更可能面临供应链攻击。DevSecOps团队必须支持他们的安全架构、策略和检查,以检测和遏制此类攻击。

开源项目存储库是供应链妥协的一种“阴险”形式,因为它们鼓励任何人的贡献,不幸的是,这可能包括使用伪造身份的攻击者。2021年2月,安全研究人员Alex Birsan记录了一种利用所谓依赖混淆的策略,这种策略欺骗软件用户将受污染的软件包自动下载到他们的项目中。

Birsan声称,被感染的代码使他能够攻破35家大公司,其中包括苹果和微软等科技巨头,这两家公司分别向他支付了3万美元和4万美元的bug赏金。此后,微软发布了一份白皮书,记录了限制pull请求的作用域或命名空间以及使用安全私有存储库(如Azure Artifacts)的技术,该文件增加了“防止公共包意外替换或与私有包合并的保护”。

其他趋势和风险

工作和IT环境的变化会带来其他一些风险和机遇,DevSecOps团队应该面对这些风险和机遇,例如:

网络钓鱼和勒索软件攻击的数量和复杂程度增加,这些攻击利用远程办公的员工——他们对家庭系统的安全控制较弱,但却有权访问公司数据;

来自内部人士的重大威胁,他们通常是出于金钱的动机(占所有违规行为的35%);

增加监管、政治和媒体对数据隐私和保护的关注,包括增加违反法律和法规的罚款数量和严重程度;

AI和机器学习技术在整个IT管理和自动化工具链中的扩散。

远程工作和其他内部威胁强调了DevSecOps需要在整个组织的工具链中嵌入安全过程和控制。AIOps工具中的高级功能显著提高了自动化和安全工具的有效性和效率,这使得在安全威胁感染其他系统或部署到生产应用程序之前更容易检测和消除它们。

DevSecOps团队面对的是一个拥有更大攻击面、更复杂对手和更严格审查的世界,但可喜的是有更好的工具和服务来满足安全需求。